继2017年捕获APT组织“寄生兽”并跟踪长达半年之后,腾讯御见威胁情报中心再次发现“寄生兽”最新危险行动:首创利用漏洞感染Office文档,已严重威胁内外网分离的保密网络安全。

据悉,“寄生兽”组织作案手法巧妙,行踪诡秘,极难被安全软件检测到。该组织的木马主要以插件形式工作,可针对不同人群释放不同功能插件,常见危害行为包括获取用户可移动设备中的文档,下载应用程序拓展DLL文件并执行,记录上传用户按键和屏幕信息及获取用户本地邮箱、浏览器存储的密码等等。目前,腾讯御界高级威胁检测系统已经可以检测并阻断该轮攻击的连接行为。

经腾讯御见威胁情报中心分析发现,“寄生兽”组织主要针对特定目标执行精准的鱼叉攻击,其擅长将木马代码隐藏在多个开源软件代码中,如putty、openssl、zlib等常用软件工具,植入木马后的工具和正常版本差别微小,极难分辨。

值得关注的是,此次“寄生兽”组织开发的木马针对目标计算机移动存储介质(U盘、移动硬盘等)设计了特别的入侵方案:木马发现目标U盘存在Office文档时,会首先将这些文档转换为RTF格式,再捆绑利用高危漏洞触发的攻击木马。

这种作法是“寄生兽”APT组织的首创,是针对内外网分离的隔离网络特别开发的攻击方式——当用户使用U盘等移动存储设备在内外网中交换数据时,文档将被植入木马,当内网其他用户打开被感染木马的Office文件,木马就会悄无声息地潜入内网中。

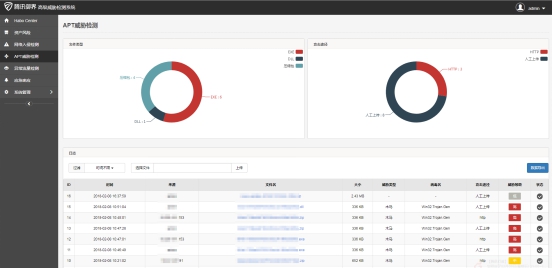

针对此类攻击行为,企业用户可使用腾讯御界高级威胁检测系统进行全面防御。御界高级威胁检测系统是基于腾讯安全反病毒实验室的安全能力、依托腾讯在云和端的海量数据,研发出的独特威胁情报和恶意检测模型系统。凭借基于行为的防护和智能模型两大核心能力,可高效检测未知威胁,并通过对企业内外网边界处网络流量的分析,感知漏洞的利用和攻击。通过部署御界高级威胁检测系统,可及时感知恶意流量,检测钓鱼网址和远控服务器地址在企业网络中的访问情况,保护企业网络安全。

此外,腾讯御见威胁情报中心提醒广大政府、企业用户,务必特别警惕各类APT组织威胁,切勿随意打开来历不明的邮件及其附件;连接使用U盘等可移动设备之前,可使用专业安全软件进行扫描检测;安装腾讯御界高级威胁检测系统等安全软件,可有效抵御大部分的网络攻击。

关键词: